Você já usou seu rosto para desbloquear seu telefone? Usou um scanner de impressão digital para ter acesso à sua academia? Isso é dado biométrico em ação.

Dados biométricos compreendem características biológicas ou comportamentais distintas e mensuráveis, exclusivas de indivíduos, utilizadas para identificação ou autenticação. Em contraste com formas convencionais como senhas, PINs ou cartões de identificação, eles dependem de atributos físicos ou comportamentais inerentes. Exemplos de dados biométricos incluem impressões digitais, características faciais, padrões de íris, impressões vocais e características comportamentais, como padrões de marcha ou digitação.

Os dados biométricos estão se tornando cada vez mais importantes tanto para empresas quanto para consumidores de diversas maneiras, desde facilitar a confirmação de acesso para que apenas indivíduos autorizados tenham acesso ao entrar em locais físicos até adicionar uma camada extra de segurança para reduzir o risco de transações financeiras não autorizadas.

Nosso sistema de saúde também usa dados biométricos para verificar a identidade do paciente, garantir o alinhamento com os registros médicos corretos e garantir o tratamento apropriado. Outro exemplo de como nossa sociedade usa dados biométricos pode ser visto na aplicação da lei, onde desempenha um papel importante em investigações criminais para identificar e rastrear indivíduos.

No entanto, embora os dados biométricos nos ofereçam conveniência e facilidade de uso, eles também abrem a caixa de Pandora para uma série de riscos de segurança e privacidade.

Sensibilidade e riscos do manuseio de dados biométricos

Embora os dados biométricos elevem a segurança e ofereçam uma sensação de personalização, sua natureza sensível exige a máxima proteção. Ao contrário das senhas, você não pode simplesmente redefinir seu padrão de íris ou impressão digital se comprometido. Em uma violação de dados, a natureza permanente e imutável dos dados biométricos os torna vulneráveis ao uso indevido malicioso.

Além disso, por ser uma forma de dados não estruturados, semelhante a e-mails e arquivos de áudio, é difícil identificá-los, classificá-los e/ou categorizá-los quando armazenados, apresentando desafios e oportunidades para que as equipes de TI e segurança gerenciem e protejam adequadamente esse tipo de informação.

Deve-se dar consideração cuidadosa à segurança, privacidade e preocupações éticas para garantir o uso responsável, seguro e transparente. Alguns dos desafios com o uso de dados biométricos incluem:

- Vetor de ataque expandido: no caso de uma violação de dados, dados biométricos roubados podem ser usados indevidamente por criminosos de várias maneiras, incluindo acesso a contas bancárias ou vigilância indesejada.

- Armazenamento e Criptografia: Armazenar dados biométricos eleva o perfil de risco de dados de uma organização. Eles devem ser criptografados e armazenados em ambientes seguros para evitar acesso não autorizado.

- Consentimento e privacidade: coletar, armazenar e usar dados biométricos para propósitos internos levanta preocupações de privacidade. Isso requer políticas transparentes e mecanismos de consentimento claros.

- Questões legais e éticas: O uso de dados biométricos está sujeito a considerações legais e éticas, incluindo regulamentações sobre proteção de dados e direitos de privacidade individual.

6 maneiras de proteger dados biométricos

Quer saber como você pode proteger melhor dados biométricos altamente sensíveis contra exposição indesejada? Aqui estão seis passos para chegar lá:

1. Descubra seus dados biométricos em todo o seu ambiente

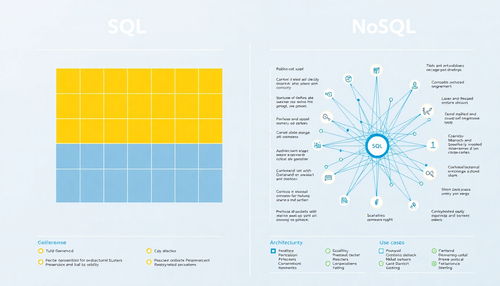

Você não sabe o que proteger se não sabe que está lá. As organizações precisam escanear dados confidenciais em qualquer fonte e tipo de dados, especialmente dados biométricos não estruturados, bem como dados estruturados - para mainframes, aplicativos de mensagens, pipelines, big data, NoSQL, Cloud IaaS, SaaS, PaaS, aplicativos, ambientes de desenvolvimento e muito mais.

2. Classifique e identifique dados confidenciais com contexto

Depois de fazer um inventário de todos os dados confidenciais que sua empresa armazena, o próximo passo é classificar e categorizar dados não estruturados desafiadores e evasivos, incluindo dados biométricos.

Combine técnicas tradicionais de correspondência de padrões com classificação avançada baseada em ML e NLP para atingir precisão e escalabilidade inigualáveis na classificação de dados. Os líderes precisam construir um inventário de dados sensíveis completo e dinâmico com atributos contextuais para compreensão holística.

3. Identifique problemas de acesso a dados de alto risco

Ao classificar e identificar dados confidenciais, outra etapa crucial é resolver problemas de acesso a dados de alto risco em escala. Detecte e investigue o acesso não autorizado a dados biométricos confidenciais e identifique fontes de dados que contenham dados biométricos com acesso excessivamente permissivo. Simplifique o gerenciamento de direitos de acesso revogando nativamente as permissões de usuários e grupos.

4. Priorize e corrija seus riscos de dados

Outra estratégia crucial que os líderes da organização precisam adotar é centralizar a detecção, investigação e remediação de riscos e vulnerabilidades de dados críticos. Atribua gravidade e prioridade com base no contexto dos dados, incluindo sua sensibilidade, localização, acessibilidade e muito mais. Monitore continuamente atividades suspeitas, identifique potenciais ameaças internas e mergulhe fundo nos detalhes para uma análise completa. Simplifique o gerenciamento de remediação entre as pessoas e ferramentas certas para garantir que os dados biométricos estejam totalmente protegidos.

5. Aplicar políticas de proteção e segurança de dados

Não há necessidade de reinventar a roda. Já existe uma série de políticas de proteção e segurança de dados que os líderes de segurança podem adotar para proteger seus dados confidenciais que se alinham com a conformidade e estruturas como NIST, CISA, HIPAA e PCI, permitindo o gerenciamento e a proteção eficazes de dados confidenciais. Adapte políticas que exibam alertas e acionem automaticamente ações de correção entre as pessoas e ferramentas certas sempre que dados biométricos forem armazenados, compartilhados ou acessados. Gere facilmente relatórios de auditoria para verificar a conformidade com facilidade.

6. Relatar continuamente sobre seus riscos de dados

Por fim, os líderes precisam obter insights claros e acionáveis sobre seus riscos de dados. Simplifique e agilize os relatórios de avaliação de risco de dados em questão de cliques, onde quer que seus dados estejam. Obtenha visibilidade completa do risco de dados na nuvem e no local, permitindo insights sobre seus riscos e vulnerabilidades mais críticos em todos os lugares - incluindo em torno de dados biométricos. Reúna automaticamente uma avaliação de risco de dados e comunique insights fáceis de entender para suas partes interessadas.

Ao seguir esses seis passos, você pode assumir o controle de seus dados biométricos e minimizar os riscos associados a eles. Lembre-se, a proteção de dados biométricos é essencial para garantir a segurança e a privacidade de seus clientes, funcionários e de sua própria organização.