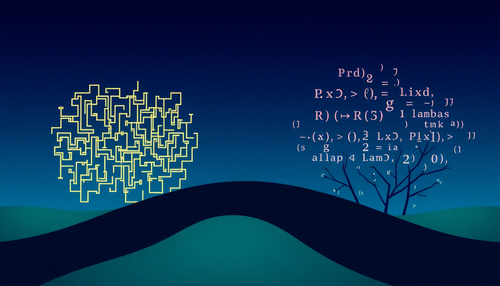

Proteger sistemas distribuídos é um desafio complexo devido à diversidade e escala dos componentes envolvidos. Com vários serviços interagindo em redes potencialmente desprotegidas, o risco de acesso não autorizado e violações de dados aumenta significativamente. Este artigo explora uma abordagem prática para proteger sistemas distribuídos usando um projeto de código aberto. O projeto demonstra como integrar vários mecanismos e tecnologias de segurança para enfrentar desafios comuns de segurança, como autenticação, autorização e comunicação segura.

Compreendendo os Desafios de Segurança em Sistemas Distribuídos

Sistemas distribuídos envolvem múltiplos serviços ou microsserviços que devem se comunicar com segurança em uma rede. Os principais desafios de segurança em tais arquiteturas incluem:

Autenticação e Autorização

Em um sistema distribuído, cada serviço precisa autenticar e autorizar clientes e outros serviços que se conectam a ele. Isso envolve gerenciar identidades, credenciais e políticas de acesso de forma eficiente e escalável.

Comunicação Segura

As comunicações entre os diferentes serviços devem ser criptografadas e protegidas contra ataques, como interceptação, modificação e spoofing de mensagens.

Monitoramento e Detecção de Ameaças

Com múltiplos pontos de entrada e saída, é essencial monitorar atividades suspeitas, detectar possíveis violações de segurança e responder rapidamente a incidentes.

Gerenciamento de Segurança Centralizado

Em um ambiente distribuído, é desafiador manter uma visão abrangente da postura de segurança e aplicar políticas de forma consistente em todos os serviços.

Conformidade e Privacidade

Sistemas distribuídos precisam atender a requisitos regulatórios e de privacidade, garantindo que os dados sejam tratados de acordo com as normas aplicáveis.

Abordagem Prática para Proteger Sistemas Distribuídos

Para enfrentar esses desafios, apresentamos uma abordagem prática baseada em um projeto de código aberto que integra várias tecnologias de segurança. Essa solução aborda os principais aspectos de segurança em sistemas distribuídos, incluindo:

Autenticação e Autorização Unificadas

O projeto utiliza um serviço de autenticação centralizado, como o Keycloak, para gerenciar identidades, credenciais e políticas de acesso de forma consistente em todos os serviços.

Comunicação Segura com mTLS

A comunicação entre os serviços é criptografada usando mTLS (mutual TLS), garantindo a autenticidade e confidencialidade das mensagens.

Monitoramento e Detecção de Ameaças

O projeto integra soluções de monitoramento, como o Prometheus e o Grafana, para coletar e visualizar métricas de segurança, permitindo a detecção precoce de atividades suspeitas.

Gerenciamento de Segurança Centralizado

Uma camada de orquestração, como o Kubernetes, é utilizada para implantar e gerenciar os serviços de forma unificada, facilitando a aplicação de políticas de segurança em toda a infraestrutura.

Conformidade e Privacidade

O projeto incorpora recursos de conformidade, como a integração com soluções de registro de auditoria e criptografia de dados em repouso, para atender a requisitos regulatórios e de privacidade.

Implementação e Resultados

A implementação dessa solução de segurança em um ambiente de sistema distribuído demonstrou resultados significativos:

Aumento da Segurança Geral

A abordagem integrada de autenticação, autorização, comunicação segura e monitoramento fortaleceu a postura de segurança do sistema, reduzindo o risco de acesso não autorizado e violações de dados.

Maior Eficiência Operacional

O gerenciamento centralizado de segurança simplificou a manutenção e a aplicação de políticas em toda a infraestrutura, melhorando a eficiência das equipes de segurança e operações.

Conformidade Aprimorada

A integração de recursos de conformidade e privacidade garantiu que o sistema atendesse aos requisitos regulatórios aplicáveis, evitando possíveis multas e danos à reputação.

Escalabilidade e Resiliência

A arquitetura baseada em microsserviços e a orquestração com Kubernetes proporcionaram escalabilidade e resiliência, permitindo que o sistema suportasse cargas de trabalho variáveis e recuperasse-se rapidamente de falhas.

Conclusão

Proteger sistemas distribuídos é um desafio complexo, mas uma abordagem integrada utilizando soluções de código aberto pode ser uma estratégia eficaz. O projeto apresentado neste artigo demonstra como é possível abordar os principais aspectos de segurança, como autenticação, autorização, comunicação segura, monitoramento e conformidade, de forma unificada e escalável. Ao adotar essa abordagem, as organizações podem fortalecer a segurança de seus sistemas distribuídos, melhorar a eficiência operacional e atender aos requisitos regulatórios, preparando-se para os desafios futuros da computação distribuída.