-

Lua vs. JavaScript: Linguagens para Desenvolvimento de Jogos e Scripts

Quando se trata de desenvolvimento de jogos e scripts, a escolha da linguagem de programação certa pode fazer toda a diferença. Duas opções populares neste cenário são Lua e JavaScript, cada uma co...

-

Python vs. Perl: Análise de Dados e Scripting

A escolha entre Python e Perl é uma decisão importante para muitos profissionais que trabalham com análise de dados e automação de tarefas. Ambas as linguagens têm seus pontos fortes e aplicações e...

-

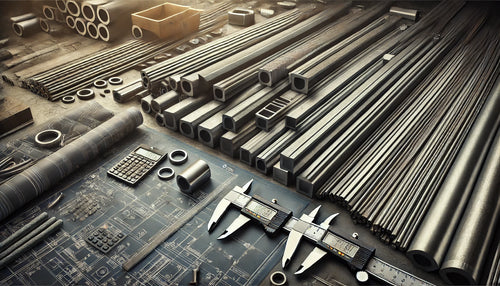

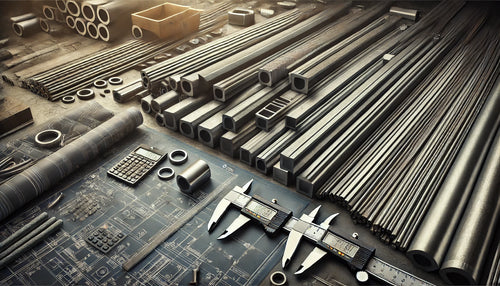

Aço Ferramenta: Propriedades e Aplicações Essenciais na Indústria

O aço ferramenta é um tipo de aço de alta liga, amplamente utilizado na fabricação de ferramentas, matrizes e moldes devido às suas excelentes propriedades mecânicas. Ele é caracterizado por sua al...

-

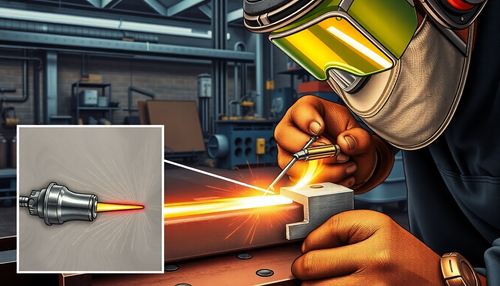

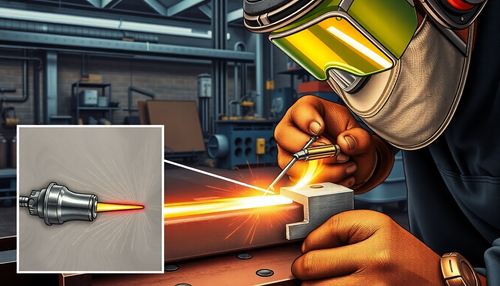

Entendendo o Processo de Brasagem: Quando e Como Utilizá-lo

A brasagem é uma técnica de união de metais que se diferencia da solda tradicional por fusão. Enquanto a solda envolve o derretimento e a mistura dos metais, a brasagem utiliza uma liga de metal de...

-

Cálculo de Momento Crítico de Flambagem em Barras de Aço

Cálculo de Momento Crítico de Flambagem em Barras de Aço

A flambagem é um fenômeno importante que ocorre em barras de aço quando elas são submetidas a cargas transversais, como por exemplo, moment...

-

Cálculo de Flambagem de Compressão em Barras de Aço

Cálculo de Flambagem de Compressão em Barras de Aço

A flambagem em barra de aço é um fenómeno comum em estruturas que sofrem cargas compressivas, como alas de pontes, vigas e colunas. No Brasil, é...

-

Estruturas de Armazenagem em Aço que transformam o Agronegócio

O agronegócio é um setor fundamental para a economia global, responsável por alimentar bilhões de pessoas em todo o mundo. Nesse contexto, as estruturas de armazenagem em aço desempenham um papel c...

-

Desaceleração no Custo da Construção: Análise do INCC-M

O setor da construção civil é um importante motor da economia brasileira, com impactos significativos em diversos segmentos industriais. Nesse contexto, o acompanhamento dos índices de custo da con...